Una Infraestructura de Clave Pública (PKI) es el marco estratégico compuesto por hardware, software, políticas y estándares que permite establecer la identidad inequívoca de personas, dispositivos y aplicaciones. Su núcleo es el cifrado, un subconjunto de la criptografía que transforma … Read More

Qué es la microsegmentación, cuáles son sus beneficios y cómo puede ayudarnos a protegernos de los ataques de ransomware

La microsegmentación es una técnica de gestión de redes, por la que éstas se dividen en elementos o servicios más pequeños, con el fin de alcanzar el mayor control posible. Secciones pequeñas y discretas, cada una de ellas con sus … Read More

Cómo funciona el inicio de sesión a través de terceros y cuáles son sus ventajas y desventajas

Cada vez es más habitual que sitios web o aplicaciones nos ofrezcan la posibilidad de iniciar sesión a través de terceros, habitualmente cuentas de grandes tecnológicas o de las redes sociales como Google, Facebook o Amazon. Se trata de un … Read More

Qué es el ransomware, cómo se producen este tipo de ciberataques y qué hacer para prevenirlos.

Según datos de índice anual de Inteligencia de Amenazas X-Force de IBM Security, publicado a principios de año, en la mayoría de los ciberataques de 2022 se utilizó ransomware con el fin de extorsionar a las víctimas. Los ataques de … Read More

Qué son los ataques Living off the land (LotL) y cómo prevenirlos

Los ataques Living off the land (LotL), también conocidos como ataques caballo de Troya, son aquellos en los que los cibercriminales consiguen acceder a un sistema utilizando herramientas que forman parte de los entornos digitales empresariales o que proporcionan de … Read More

Qué es el Phising homógrafo y qué podemos hacer para combatirlo

En las últimas semanas, se ha hablado mucho sobre los ataques de phishing homógrafos, a raíz de una investigación realizada por Bitdefender, en la que certificaba que todas las aplicaciones de Microsoft Office son susceptibles de sufrir este tipo de … Read More

Qué es el inicio de sesión con FIDO, que quieren implementar Apple, Google y Microsoft

El pasado 5 de mayo, Día Mundial de la Contraseña, Apple, Google y Microsoft dieron un paso fun-damental para poner fin de manera definitiva al uso de contraseñas para acceder a los servicios en red, al anunciar que están colaborando … Read More

Qué es un ataque de canal lateral y cómo prevenirlo

Un ordenador deja todo tipo de huellas físicas mientras está en funcionamiento (sonidos, datos de consumo de energía, fugas electromagnéticas). Este rastro que deja la implementación física del dispositivo puede ser una vía de información sobre los procesos internos que … Read More

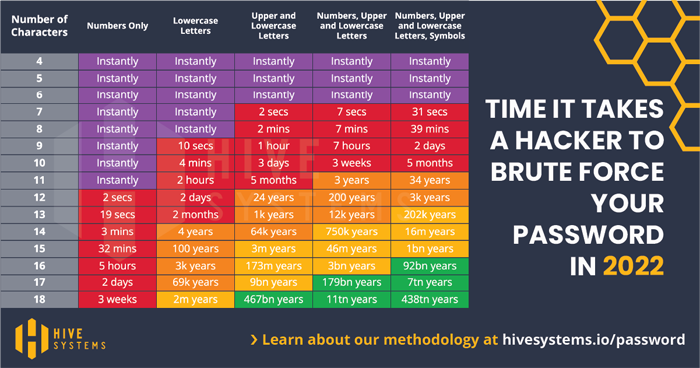

Por qué deberíamos utilizar contraseñas de más de diez caracteres

Cualquier contraseña por debajo de los diez caracteres puede ser fácilmente crackeada en, como mucho, unas horas, según se desprende de la actualización para este 2022 que ha realizado de su famosa tabla de contraseñas la empresa especializada en ciberseguridad … Read More

Qué es la ingeniería social

Muchas veces, cuando hablamos de algunos de los ataques informáticos más comunes, se menciona la utilización de métodos de ingeniería social como fundamentales para que los cibercriminales hayan conseguido sus objetivos. De hecho, según algunas estimaciones, en más del 80% … Read More

- Page 1 of 2

- 1

- 2